इस सप्ताह कई मशहूर हस्तियों को निशाना बनाया गया, जिन्होंने नग्न तस्वीरों को उजागर किया - कुछ ने कहा कि वे असली हैं, दूसरों को नकली - एप्पल आईक्लाउड खातों में संग्रहीत। यहां हम जानते हैं कि अपने क्लाउड सुरक्षा के बारे में हमें क्या पता है और इसका क्या मतलब है।

हस्तियों के खाते कैसे हैक किए गए?

एप्पल द्वारा जारी नवीनतम रिपोर्टों और जानकारी के अनुसार, सेलिब्रिटीज जिनकी आईक्लाउड तस्वीरें लीक हुईं, लक्षित हमलों के परिणामस्वरूप पीड़ित हो गईं। इसका मतलब यह है कि जिन लोगों के खातों में हैक किया गया है, वे संभवत: सेलिब्रिटी खातों से जुड़े ईमेल पते जानते थे या वे सुरक्षा सवालों के जवाब देने में सक्षम थे जो उन्हें खातों तक पहुंच प्रदान करते थे।

यह अभी भी स्पष्ट नहीं है कि हैकर्स ने सुरक्षा सवालों के जवाब देने के लिए कैसे जाना हो सकता है और खातों के लिए उपयोगकर्ता नाम प्राप्त किए हैं।

उस सुरक्षा छेद के बारे में क्या?

यह सोचा गया था कि हैकर्स ने ऑनलाइन स्टोरेज सेवा के "फाइंड माई आईफोन" फीचर में एक सुरक्षा छेद के माध्यम से आईक्लाउड खातों तक पहुंच प्राप्त की हो सकती है, जिससे उन्हें ब्रूट-फोर्स हमलों का संचालन करने की अनुमति मिली। ब्रूट-फोर्स हमले के साथ, हैकर्स तेजी से उत्तराधिकार में कई अलग-अलग उपयोगकर्ता नाम और पासवर्ड संयोजनों को स्वचालित रूप से आज़माने के लिए एक स्क्रिप्ट का उपयोग करते हैं जब तक कि सही संयोजन का अनुमान नहीं लगाया जाता है।

Apple ने मंगलवार सुबह इस छेद को पैच किया और पुष्टि की कि यह हैकर्स द्वारा हस्तियों के खातों में लॉग इन करने के लिए इस्तेमाल की जाने वाली विधि नहीं थी।

मुझे अभी भी समझ नहीं आ रहा है। वे सेलिब्रिटी हैं।

आम धारणा के विपरीत, अधिकांश हस्तियां प्रौद्योगिकी का उपयोग उसी तरह से करती हैं जैसे कि अन्य प्रसिद्ध व्यक्ति नहीं करते हैं। Apple, Google और अन्य प्रमुख टेक खिलाड़ी आवश्यक रूप से मशहूर हस्तियों को विशेष सुरक्षा सुविधाओं तक पहुँच प्रदान नहीं करते हैं। यदि सुरक्षा-सुविधा उपलब्ध थी, तो हमें उम्मीद है कि ये कंपनियां उन्हें सभी उपयोगकर्ताओं को वितरित करेंगी, न कि केवल विशेषाधिकार प्राप्त।

सेलिब्रिटीज के पास एक ही सुरक्षा उपकरण होते हैं, इसलिए हम तकनीकी रूप से सभी समान रूप से कमजोर होते हैं। लेकिन, जब से उनके चेहरे पत्रिकाओं और थिएटर स्क्रीन के कवर पर अनुग्रह करते हैं, वे अंत में अधिक बार लक्षित हो जाते हैं।

सेलिब्रिटी भी हमेशा सुरक्षा प्रोटोकॉल का लाभ नहीं उठाते जो उपलब्ध हैं। उदाहरण के लिए, वर्तमान में उपलब्ध जानकारी के आधार पर, इन हस्तियों को हमलों के खिलाफ संरक्षित किया जा सकता है यदि वे दो-चरणीय सत्यापन का उपयोग कर रहे हैं, जो मूल लॉग-इन प्रक्रिया में एक अतिरिक्त कदम जोड़ता है।

वे पहले स्थान पर क्लाउड में फ़ोटो क्यों संग्रहीत करेंगे?

ऐप्पल के आईक्लाउड और गूगल के इंस्टेंट अपलोड जैसी क्लाउड बैकअप सेवाएं अक्सर डिफ़ॉल्ट रूप से सक्षम होती हैं, इसलिए यह संभव है कि मशहूर हस्तियों के बिना आईक्लाउड पर फोटो अपलोड किए जा रहे हैं।

उदाहरण के लिए, iCloud की फोटो स्ट्रीम सेवा अपने Apple डिवाइस पर आपके द्वारा ली गई तस्वीरों को स्वचालित रूप से अपलोड करती है और उन्हें iCloud में 30 दिनों के लिए संग्रहीत करती है। फोटो स्ट्रीम अपलोडिंग सक्षम होने के साथ, उन तस्वीरों को किसी भी डिवाइस से एक्सेस किया जा सकता है, चाहे आप दुनिया में कहीं भी हों, अपने iCloud क्रेडेंशियल्स का उपयोग करके।

क्या मुझे चिंतित होना चाहिए?

भले ही आप ब्रैड पिट या कैमरन डियाज़ नहीं हैं, यह आपकी खुद की आईक्लाउड सुरक्षा की समीक्षा करने का एक अच्छा समय है। तस्वीरें केवल iCloud में संग्रहीत आइटम नहीं हैं - आपके संपर्क, iOS डिवाइस का स्थान, और नोट्स भी वहां संग्रहीत किए जा सकते हैं। यहां कुछ कदम उठाए गए हैं:

1. दो-चरणीय सत्यापन सक्षम करें। अभी व।

जानवर-बल और लक्षित हमलों के खिलाफ सबसे बड़ी रक्षा अभी भी दो-चरणीय सत्यापन है। यह सुरक्षा छेद जैसे मुद्दों से आपकी रक्षा नहीं करेगा, लेकिन लक्षित हैकिंग के खिलाफ यह अभी भी आपका सबसे अच्छा कवच है, जहां कोई व्यक्ति आपका उपयोगकर्ता नाम प्राप्त करने में सक्षम है या किसी खाते तक पहुंचने के लिए आपके व्यक्तिगत सुरक्षा सवालों के जवाब देता है।

सक्षम होने पर, दो-कारक प्रमाणीकरण एक खाता लॉगिन में प्रमाणीकरण का दूसरा स्तर जोड़ता है। एक सामान्य उदाहरण, एक मोबाइल डिवाइस को भेजा जाने वाला एक कोड है जिसका उपयोग खाते में लॉग इन करने के लिए उपयोगकर्ता नाम और पासवर्ड के अलावा किया जाना चाहिए। अपने Apple ID के लिए दो-चरणीय सत्यापन सेट करने के लिए इन चरणों का पालन करें।

निराशाजनक रूप से, TechCrunch बताता है कि Apple का दो-चरण लॉगिन वास्तव में केवल अनधिकृत क्रेडिट कार्ड की खरीद के खिलाफ उपयोगकर्ताओं की सुरक्षा के लिए डिज़ाइन किया गया है, लेकिन यह सक्षम करने के लिए अभी भी महत्वपूर्ण है, खासकर अगर कंपनी इस निरीक्षण को सही करती है।

2. उन सेवाओं को अक्षम करें जिनका आप वास्तव में उपयोग नहीं करते हैं

यदि पहली जगह में डेटा मौजूद नहीं है, तो इसे हैक करने का कोई कारण नहीं है।

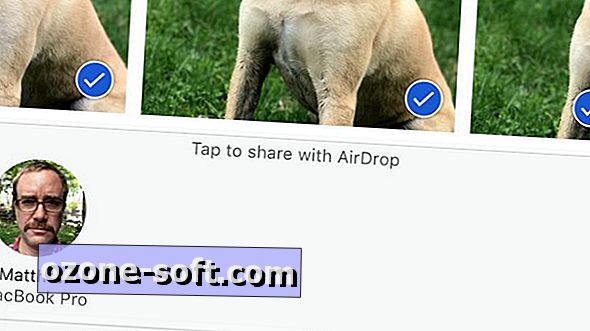

क्या आपको फोटो स्ट्रीम या अन्य आईक्लाउड सेवाओं जैसे संपर्क-समन्वय की भी आवश्यकता है? यदि नहीं, तो इन सेवाओं को अक्षम करें। ऐसा करने के लिए, अपने iOS डिवाइस पर Settings> iCloud पर जाएं और अनावश्यक सेवाओं को अक्षम करें। फिर, iCloud.com में साइन इन करें और किसी भी पहले से अपलोड की गई फोटो स्ट्रीम को हटा दें।

3. सुरक्षा प्रश्नों के नकली उत्तर का उपयोग करने पर विचार करें

क्या आपकी माँ का जन्म शिकागो में हुआ था? यह बहुत अच्छा है, लेकिन आपको शायद एक अलग उत्तर का उपयोग करना चाहिए। हाल की रिपोर्टों में बताया गया है कि हस्तियों ने मशहूर हस्तियों के सुरक्षा सवालों के जवाब जानने के लिए सोशल इंजीनियरिंग का इस्तेमाल किया, जिसने अंततः उन्हें खातों तक पहुंच प्रदान की। अपने खाते में दुश्मनों या हैकर्स को रोकने के लिए, नकली, यादृच्छिक उत्तरों का उपयोग करने पर विचार करें, जिन्हें वे कभी भी खोज नहीं पाएंगे।

4. अन्य वेब सेवाओं के लिए भी यही काम करें

जब आप इस पर हों, तो ड्रॉपबॉक्स, एंड्रॉइड पर ऑटो-बैकअप या फ़्लिकर सहित अन्य क्लाउड सेवाओं के लिए समान चरणों को दोहराने पर विचार करें। जितना अधिक आप डेटा को स्वचालित रूप से क्लाउड में अपलोड करते हैं, उतना अधिक नियंत्रण आपकी निजी जानकारी पर होगा।

संपादक का ध्यान दें: कहानी को बुधवार को 3:39 PST में दो-चरणीय सत्यापन पर सबसे हालिया रिपोर्टों और हैकरों द्वारा खातों तक पहुंचने के तरीके को प्रतिबिंबित करने के लिए अपडेट किया गया था।

अपनी टिप्पणी छोड़ दो